Cybersécurité

Cybersécurité

Free contre-attaque l’UFC-Que choisir sur le forfait Free Max

Free Mobile répond à l'UFC-Que choisir sur l'intérêt de son nouveau forfait Free Max.

Cybersécurité

Cybersécurité

Ce nouveau type de rond-point révolutionne la sécurité routière : zéro accident depuis son installation en France

Avec zéro accident recensé depuis son implantation à Clermont Ferrand, le rond-point “à la hollandaise” s'impose comme une solution révolutionnaire pour réconcilier cyclistes et automobilistes. Cette innovation peut potentiellement redéfinir l'aménagement urbain français et aider tous les usagers de la route à circuler de façon plus fluide.

Cybersécurité

Cybersécurité

DBSC : Google déploie sa nouvelle arme contre le piratage de sessions sur Chrome

Depuis le 9 avril 2026, Google déploie une protection cryptographique dans Chrome 146 sur Windows, conçue pour neutraliser l'une des techniques les plus répandues dans l'arsenal des cybercriminels : le vol de cookies de session.

Cybersécurité

Cybersécurité

« Cramer les drones » : la solution forte de la Marine française face aux attaques en essaim

Face à la multiplication des drones en mer, la Marine nationale adapte l'arsenal de ses frégates en urgence. Entre brouilleurs numériques, futures armes à énergie dirigée et innovation express, le chef d'état-major a dévoilé sa stratégie technologique pour blinder les navires de la flotte française.

Cybersécurité

Cybersécurité

Des hackers iraniens s'attaquent aux usines et stations d'eau américaines

Le FBI, la CISA, la NSA, l'EPA, le département de l'Énergie et le Cyber Command américain ont publié un avis conjoint qui ne laisse pas beaucoup de place au doute. Des hackers affiliés à l'Iran ciblent activement les automates programmables connectés à internet sur le sol américain. Plus précisément, ce sont les contrôleurs Rockwell Automation / Allen-Bradley qui sont visés, et si vous ne comprene...

Cybersécurité

Cybersécurité

Surfshark VPN : ce que l'outil fait vraiment, et ce qu'il ne fait pas

-- Article en partenariat avec Surfshark -- On voit passer beaucoup d'affirmations sur les VPN. Certains promettent l'anonymat total. D'autres vendent l'idée qu'un simple clic suffit pour devenir invisible. La réalité est plus nuancée, et c'est tant mieux : comprendre les limites d'un outil, c'est déjà mieux l'utiliser.

Cybersécurité

Cybersécurité

Sur le 1er trimestre, Apple et ses Mac ont tout raflé, dépassant les ventes de PC

Selon les dernières données du cabinet IDC, les expéditions de Mac ont augmenté de 9 % sur le premier trimestre 2026. Une excellente nouvelle pour Apple, qui réussit par la même occasion à dépasser très nettement la croissance moyenne observée sur le marché PC dans sa globalité.

Cybersécurité

Cybersécurité

Le CMF Phone 3 Pro sort bientôt et il veut monter en gamme

Les premières caractéristiques du CMF Phone 3 Pro viennent de fuiter. Au programme : un passage chez Qualcomm pour le processeur, une batterie plus généreuse et l'adoption d'un cadre en métal pour plus de robustesse.

Cybersécurité

Cybersécurité

Tous les vélos électriques Specialized Turbo Como SL 4.0 et 5.0 finalement concernés par un rappel à cause d’un défaut dangereux

Specialized étend son rappel de sécurité à l'ensemble des vélos électriques Turbo Como SL 4.0 et 5.0 - et non plus les versions vendues depuis 2021 uniquement - en raison d'un risque de fissure au niveau du pivot de fourche pouvant entraîner une chute.

Cybersécurité

Cybersécurité

Un PDF suffit : cette faille zero-day Adobe Reader menace vos données

Depuis décembre 2025, cette faille zero-day dans Adobe Reader est exploitée pour voler des données. L'ouverture d'un PDF piégé suffit à déclencher l'attaque. Le post Un PDF suffit : cette faille zero-day Adobe Reader menace vos données a été publié sur IT-Connect .

Cybersécurité

Cybersécurité

Netflix vise les moins de 8 ans avec cette nouvelle plateforme

Netflix s'attaque à un tout nouveau public avec la plateforme Playground, qui vise les enfants de moins de 8 ans.

![Image CyberGhost VPN : voici tout ce que contient cette offre à -83 % pendant 28 mois [Sponso]](https://c0.lestechnophiles.com/images.frandroid.com/wp-content/uploads/2026/04/gemini-generated-image-hclsarhclsarhcls.jpg?resize=1200,675&key=dd9d9a58&watermark) Cybersécurité

Cybersécurité

CyberGhost VPN : voici tout ce que contient cette offre à -83 % pendant 28 mois [Sponso]

Disponible à -83 % pendant 28 mois, CyberGhost VPN protège efficacement jusqu’à 7 de vos appareils. Et son prix accessible est loin d'être son seul atout.

Cybersécurité

Cybersécurité

Lidl va ouvrir son premier pub au monde, et la raison est absurde

Faute de pouvoir vendre de l'alcool dans son supermarché en Irlande du Nord, le discounter allemand a trouvé la parade : construire un bar de 60 places juste à côté. Une première mondiale née d'une faille juridique.

Cybersécurité

Cybersécurité

Decathlon brade le radar Garmin avec feu arrière pour renforcer votre sécurité à vélo sans payer le prix fort

Le Garmin Varia RTL515 est un accessoire pratique pour voir et être vu à vélo, que vous retrouvez en promotion chez Decathlon à 129 euros, contre 159 euros habituellement.

Cybersécurité

Cybersécurité

Êtes-vous une cible intéressante pour les hackers ? Ce PDF malveillant scanne votre profil avant de se décider

Selon une étude parue le 8 avril 2026, un PDF piégé circulant dans la nature aurait la capacité dès son ouverture de dérober les fichiers locaux sur la machine dans lequel il se trouve. La faille, activement exploitée depuis novembre dans Adobe Reader, n'a toujours pas de correctif.

Cybersécurité

Cybersécurité

Votre pipeline CI/CD GitLab a-t-il des fuites

Si vous bossez avec le CI/CD de GitLab, y'a un angle mort que vous n'avez probablement jamais vérifié : La config de votre pipeline elle-même. Celle qui décide quelles images faire tourner et quels secrets exposer sans oublier les jobs à lancer. Et ça personne ne la scanne ! C'est d'ailleurs exactement cet angle d'attaque qu'ont choisi les pirates derrière l'attaque tj-actions en mars 2025, qui a ...

Cybersécurité

Cybersécurité

La Poste Mobile s’attaque à Orange et Free avec la Bbox Pro Pulse, une nouvelle offre box internet dédiée aux professionnels

Quelques mois après le lancement des Bbox pour particuliers scellant le partenariat entre Bouygues Telecom et La Poste Mobile, le plus grand MVNO de France lance une offre dédiée aux professionnels.

Cybersécurité

Cybersécurité

APT28 : Perspectives du Groupe IB

Suite à l’avertissement lancé hier par le NCSC selon lequel APT28 exploite les routeurs pour détourner le DNS, voici les réflexions d’Anastasia Tikhonova, responsable mondiale de la recherche sur les menaces chez Group-IB. Elle souligne que les attaques contre les routeurs ne constituent pas une nouvelle tactique pour APT28, mais montre comment ils continuent d’instrumentaliser […] The post APT28 ...

Cybersécurité

Cybersécurité

Alerte OFII : l’Office écrit aux internautes français impliqués par le piratage de leurs données

Alerte OFII : ce que révèle vraiment le courrier envoyé aux usagers après la compromission de données personnelles.

Cybersécurité

Cybersécurité

Un moteur à 65 000 tr/min autour du cou ? Dyson l’a fait

Dyson s'attaque enfin à un marché qu'on n'attendait pas forcément : celui des ventilateurs portables. Le Dyson HushJet Mini Cool promet la puissance d'un moteur tournant à 65 000 tr/min dans un format de poche.

Cybersécurité

Cybersécurité

E-commerce : une image SVG est utilisée pour voler les données bancaires

Les pirates utilisent des boutiques Magento compromises avec PolyShell pour voler les numéros de cartes bancaires des clients à l'aide d'une image SVG. Le post E-commerce : une image SVG est utilisée pour voler les données bancaires a été publié sur IT-Connect .

Cybersécurité

Cybersécurité

Docker : la faille CVE-2026-34040 permet d’obtenir un accès root sur l’hôte !

CVE-2026-34040 : une nouvelle faille de sécurité importante a été découverte dans Docker Engine. Elle permet de contourner le plugin Authz via une requête HTTP. Le post Docker : la faille CVE-2026-34040 permet d’obtenir un accès root sur l’hôte ! a été publié sur IT-Connect .

Cybersécurité

Cybersécurité

Cthulhu : pourquoi le projet de film d’horreur terrifie Hollywood ?

C’est le projet secret que James Wan porte dans son cœur depuis plus de 15 ans. Le maître de l'horreur moderne, à qui l’on doit Saw, Conjuring et Insidious, s’attaque enfin à l'œuvre monumentale de H.P. Lovecraft : L'Appel de Cthulhu. Mais alors que le développement avance, un obstacle de taille se dresse entre le réalisateur et sa vision.

Cybersécurité

Cybersécurité

Un ransomware frappe le logiciel de dossiers patients de 80 % des hôpitaux néerlandais

ChipSoft, l'éditeur qui fournit le logiciel de dossiers médicaux à environ 80 % des hôpitaux aux Pays-Bas, vient d'être touché par un ransomware. Le site de l'entreprise est hors ligne depuis le 7 avril, et on ne sait pas encore si des données de patients ont été volées. Ce qu'il s'est passé L'attaque a été confirmée le 7 avril par Z-CERT, l'agence néerlandaise qui surveille la sécurité informatiq...

Cybersécurité

Cybersécurité

Lapsus$ relance sa vitrine de recrutement

Lapsus$ relance le recrutement d’initiés et expose une série de victimes entre fuite de données, accès internes et pression informationnelle.

Cybersécurité

Cybersécurité

Quels métiers sont les plus menacés par l’IA, et lesquels le sont le moins ? Anthropic révèle une méthode pour y répondre

Anthropic publie une nouvelle méthode pour évaluer l’impact de l’intelligence artificielle sur l’emploi. Celle-ci ne s’appuie pas uniquement sur les données théoriques sur les performances de l’IA, mais aussi sur des données sur la manière dont la technologie est réellement utilisée.

Cybersécurité

Cybersécurité

Anthropic Mythos : cette nouvelle IA trouve des milliers de failles chez ses concurrents, et c’est inquiétant

Anthropic reporte Mythos après avoir détecté des milliers de vulnérabilités zero-day en interne. Le modèle est partagé avec CrowdStrike, Palo Alto, Google et Apple avant tout déploiement public.

Cybersécurité

Cybersécurité

Piratage de KFC France : les données des membres Colonel Club sont dans la nature

Encore un nouveau piratage et encore une fuite de données chez une société qui traite les données de ses membres les plus fidèles avec légèreté.

Cybersécurité

Cybersécurité

Attaques liées à l’Iran contre les infrastructures américaines

Juste avant l’accord de cessez-le-feu Iran-États-Unis, les États-Unis ont annoncé que des acteurs malveillants affiliés à l’Iran avaient attaqué des infrastructures américaines critiques via des systèmes de technologie opérationnelle (OT) connectés à Internet, utilisés pour contrôler des processus physiques tels que les systèmes d’eau et les réseaux énergétiques. Tribune – Dans ce contexte, voici ...

Cybersécurité

Cybersécurité

Comment vérifier la couverture fibre et ADSL avant un déménagement pour bien choisir votre box internet

L'agent immobilier vous a juré que "la fibre est dans la rue". Vous voulez la vérité ? Cela ne veut absolument rien dire pour votre salon. Entre les bases de données périmées et les raccordements complexes, vérifier son éligibilité est devenu un sport de combat qu'on va vous vous aider à gagner.

Cybersécurité

Cybersécurité

7 appareils connectés qui peuvent vous espionner

Ces 7 appareils domestiques connectés qui peuvent être détournés à des fins d’espionnage. On pense souvent aux ordinateurs ou aux smartphones lorsqu’il s’agit de cybersécurité. Pourtant, d’autres appareils du quotidien, beaucoup plus discrets, peuvent aussi représenter une porte d’entrée pour les pirates. Téléviseurs, babyphones, imprimantes… Tous ces équipements ont un point commun : ils sont […]...

Cybersécurité

Cybersécurité

Concurrent de Bambu Lab : Mova a lancé une imprimante 3D avec jusqu’à 36 couleurs et changement de buses automatique

On savait que Mova voulait conquérir la maison, mais on ne les attendait pas là. La marque vient de dévoiler la Palette 300 , une imprimante 3D qui s'attaque frontalement au roi du secteur : Bambu Lab . Et ils n'arrivent pas les mains vides : leur système de gestion des couleurs pourrait bien renvoyer l'AMS au vestiaire.

Cybersécurité

Cybersécurité

Les Pixel de Google reçoivent leur mise à jour d’avril avec des correctifs de sécurité importants

Après une mise à jour de mars pleine de nouveautés, voilà que Google ralentit un peu le rythme avec l’image système d’avril destiné à ses téléphones Pixel. Cependant, des correctifs de sécurité importants sont tout de même présents.

Cybersécurité

Cybersécurité

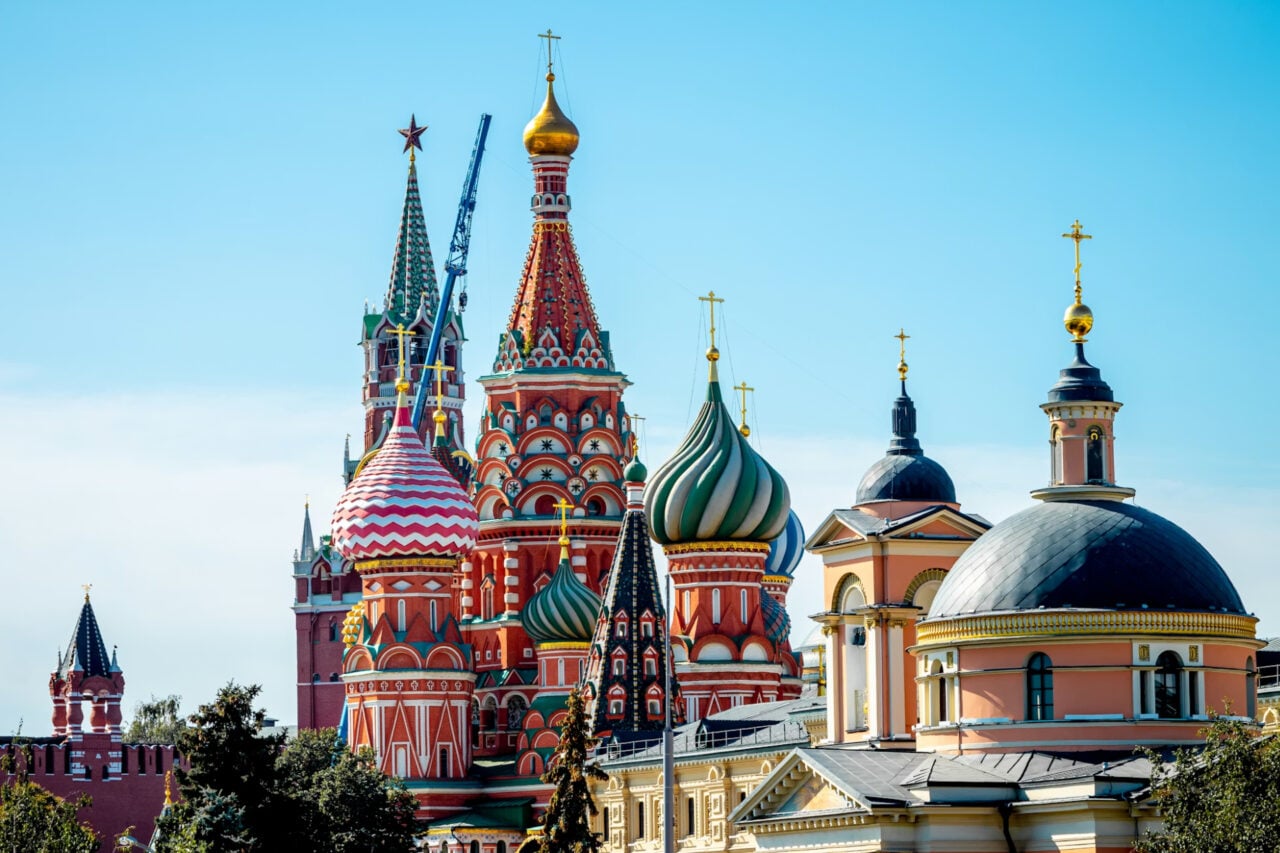

En Russie, la chasse aux VPN provoque une panne bancaire géante

Une panne technique survenue le 3 avril en Russie, au moment d’un nouveau tour de vis contre les VPN, a relancé les interrogations sur les conséquences concrètes de la stratégie de contrôle numérique du Kremlin. L’offensive des autorités russes contre les VPN a provoqué un effet domino spectaculaire. Selon Pavel Durov, patron de Telegram, les […]

Cybersécurité

Cybersécurité

Flatpak corrige une faille qui permettait de s'échapper du bac à sable sur Linux

Le système de distribution d'applications Linux vient de publier la version 1.16.4, qui corrige quatre failles de sécurité découvertes dans son mécanisme de bac à sable. La plus critique permettait à une app de sortir de son environnement isolé pour accéder à tous les fichiers de la machine et y exécuter du code. Le Steam Deck et la plupart des grandes distributions sont concernés. Quatre failles,...

Cybersécurité

Cybersécurité

Claude Mythos, une IA vraiment trop puissante pour notre propre bien ?

En guise d’annonce pour son nouveau modèle d’IA, Anthropic a décidé de faire peur à tout le monde en affirmant que la nouvelle version de son grand modèle de langage pourrait « révolutionner la cybersécurité » et pas forcément dans le bon sens du terme.

Cybersécurité

Cybersécurité

Stilus Off Road : Decathlon se montre généreux en baissant de 500 € le prix de ce VTT électrique puissant et confortable

Dévoilé par Decathlon l'an dernier, le Stilus Off Road est un puissant VTT électrique taillé pour les randonnées et les parcours peu techniques. Déjà très bon, son rapport qualité-prix s'améliore : la marque propose ce VTTAE à 1 299,99 euros au lieu de 1 799,99 euros.

Cybersécurité

Cybersécurité

Fuite de données chez KFC France : les clients du programme fidélité touchés

Si vous êtes membre du programme fidélité Colonel Club de KFC France, alors vos données personnelles sont probablement entre les mains des pirates ! Le post Fuite de données chez KFC France : les clients du programme fidélité touchés a été publié sur IT-Connect .

Cybersécurité

Cybersécurité

GPUBreach : comment cette attaque cible la mémoire du GPU pour pirater votre machine

GPUBreach, c'est le nom d'une nouvelle attaque capable de compromettre un système en exploitant les vulnérabilités matérielles des cartes graphiques (GPU). Le post GPUBreach : comment cette attaque cible la mémoire du GPU pour pirater votre machine a été publié sur IT-Connect .

Cybersécurité

Cybersécurité

Glasswing - L'IA d'Anthropic qui déniche des milliers de zero-days

Anthropic vient de lâcher une bombe ! Le labo derrière Claude a dévoilé le Projet Glasswing , une initiative de cybersécurité qui embarque un nouveau modèle, Claude Mythos , tellement efficace pour trouver des failles qu'ils ont décidé de ne pas le rendre public. En gros, l'IA est devenue meilleure que la plupart des humains pour dénicher des vulnérabilités zero-day... et ça va faire mal ^^. Concr...

Cybersécurité

Cybersécurité

« Ce qui prenait des mois se fait désormais en quelques minutes » : pourquoi le nouveau modèle d’Anthropic effraie autant qu’il impressionne

Le 7 avril 2026, Anthropic a officiellement lancé Project Glasswing, une initiative de cybersécurité adossée à son nouveau modèle Claude Mythos Preview. Un modèle jugé si dangereux que l'entreprise refuse de le rendre public.

Cybersécurité

Cybersécurité

KFC France alerte sur une fuite de données

KFC France alerte sur une fuite de données Colonel Club et sur le risque de phishing, SMS frauduleux et usurpation.

Cybersécurité

Cybersécurité

Microsoft est formel : le ransomware Medusa court toujours et il a un nouveau propriétaire

Le 6 avril 2026, Microsoft a publié un article de blog révélant les nouvelles capacités de frappe de Storm-1175. Ce groupe cybermalveillant affilié à la Chine, aux motivations financières, est au cœur des récentes paralysies d’acteurs économiques sensibles aux États-Unis. Parmi ses armes de prédilection : le ransomware Medusa, qui voyage sans relâche dans l’écosystème cybercriminel.

![Image Achats en ligne : les astuces pour débusquer un site frauduleux en moins de 10 secondes [Sponso]](https://c0.lestechnophiles.com/www.numerama.com/wp-content/uploads/2026/04/gemini-generated-image-czz387czz387czz3-1.jpg?resize=1200,675&key=051a5ab0&watermark) Cybersécurité

Cybersécurité

Achats en ligne : les astuces pour débusquer un site frauduleux en moins de 10 secondes [Sponso]

Sponsorisé par Bitdefender Acheter sur internet est inévitable de nos jours. Les arnaques pullulant sur la toile, voici comment détecter en un clin d'œil un site frauduleux et éviter de voir son numéro de carte bancaire tomber entre les mains de cybercriminels.

Cybersécurité

Cybersécurité

Nissan face à une revendication explosive : 910 Go de données et des exports clients

Nissan visé par une revendication de fuite de 910 Go : fichiers CSV, négociation Everest et zone grise juridique.

Cybersécurité

Cybersécurité

IPTV : la justice rend l’accès encore plus difficile en bloquant le contournement des VPN

La dernière décision du tribunal judiciaire de Paris referme progressivement les possibilités de profiter des services de l’IPTV.

Cybersécurité

Cybersécurité

Rapport annuel sur les menaces de SentinelOne : faire face à l’industrialisation des cyberattaques

Une nouvelle étude menée par les équipes de SentinelLABs et Wayfinder révèle comment les cybercriminels exploitent les frictions entre la sécurité et les opérations. Tribune – SentinelOne® (NYSE:S), spécialiste de la sécurité basée sur l’IA, publie son rapport annuel sur les menaces, qui met en lumière une évolution majeure du paysage cyber : les attaquants […] The post Rapport annuel sur les mena...

Cybersécurité

Cybersécurité

« Pouvez-vous répéter après moi ? » : comment un recruteur a fait paniquer ce faux développeur nord-coréen avec une seule question (vidéo)

Le 6 avril 2026, une vidéo apparue sur X a captivé les observateurs des menaces cyber qui pèsent sur les entreprises occidentales. On y voit un recruteur américain piéger un faux développeur nord-coréen avec une simple phrase à répéter.

Cybersécurité

Cybersécurité

Le mainteneur d’Axios piégé sur Teams par une attaque ClickFix sophistiquée !

Une attaque par ingénierie sociale de type ClickFix, orchestrée via Slack et Teams, est à l'origine de la compromission du compte du mainteneur d'Axios. Le post Le mainteneur d’Axios piégé sur Teams par une attaque ClickFix sophistiquée ! a été publié sur IT-Connect .

Cybersécurité

Cybersécurité

LinkedIn vous surveille : ce script caché scanne vos extensions et collecte des données

Affaire BrowserGate : avec un script JavaScript chargé à chaque visite, LinkedIn scannerait les extensions installées dans les navigateurs Web de ses visiteurs. Le post LinkedIn vous surveille : ce script caché scanne vos extensions et collecte des données a été publié sur IT-Connect .

Cybersécurité

Cybersécurité

CVE-2026-35616 : déjà exploitée, cette faille Fortinet a été patchée en urgence !

La solution Fortinet FortiClient EMS est concernée par la CVE-2026-35616, une faille de sécurité déjà exploitée en tant que zero-day. Un patch est disponible. Le post CVE-2026-35616 : déjà exploitée, cette faille Fortinet a été patchée en urgence ! a été publié sur IT-Connect .

Cybersécurité

Cybersécurité

Moscou perturbe les applications bancaires de millions de Russes en voulant s’attaquer aux VPN

Des millions de Russes victimes collatérales de la guerre entre Moscou et les VPN.

Cybersécurité

Cybersécurité

En voulant priver ses citoyens d’accès aux VPN, Moscou a perturbé son propre système bancaire

Dans sa croisade contre les VPN, l'autorité russe de régulation des communications a saturé ses propres systèmes de filtrage et perturbé au passage les applications bancaires de millions de Russes

Cybersécurité

Cybersécurité

L’Odyssée : 5 films de péplum à voir absolument avant le prochain Nolan

Christopher Nolan s'attaque au mythe des mythes. Avec L'Odyssée, attendu pour le 15 juillet 2026, le réalisateur d'Oppenheimer promet une fresque épique en IMAX. Clairement l'un des films les plus attendus de l'année. Mais en attendant de voir Matt Damon en Ulysse défier les dieux, voici les meilleurs péplums disponibles dès maintenant sur vos plateformes en France.

Cybersécurité

Cybersécurité

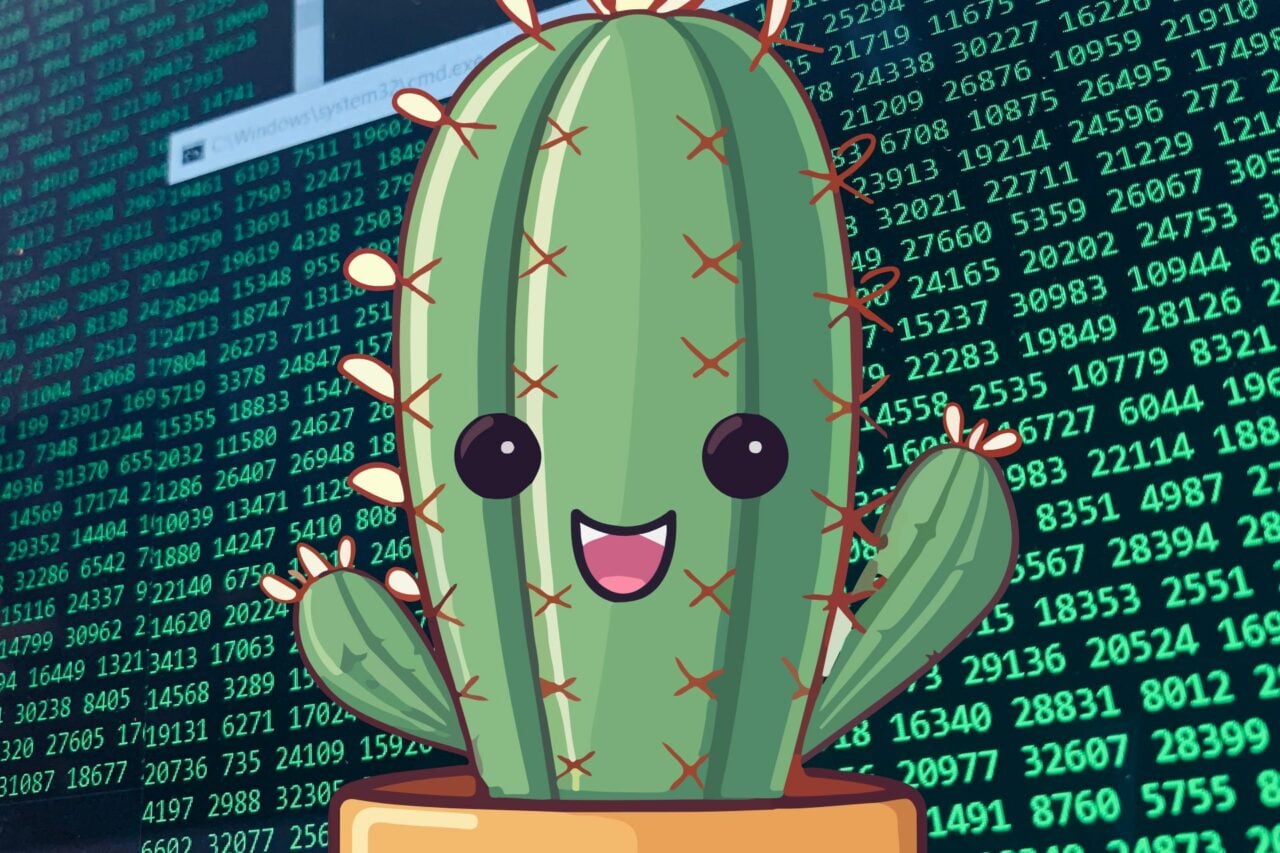

Opération Cactus : pourquoi le gouvernement a piégé 9,2 millions de Français ?

Un million de personnes ont cliqué sur un lien frauduleux envoyé par l'Éducation nationale elle-même. La grande leçon de cybersécurité de l'année 2026 est un sacré coup dur pour les adultes, qui sont les moins prudents en ligne.

Cybersécurité

Cybersécurité

Pourvu qu’il soit le plus court possible : c’est quoi le « dwell time » en cybersécurité ?

Dans le jargon de la cybersécurité, le dwell time (ou temps de présence) est une statistique scrutée à la loupe. Elle représente le temps qui s'écoule lors d'une intrusion informatique. Mais contrairement à ce que l'on pourrait penser de prime abord, la façon dont ce délai est calculé cache une subtilité importante.

Cybersécurité

Cybersécurité

NordVPN VS Proton VPN : quel est le meilleur VPN dans ce duel au sommet ?

NordVPN et Proton VPN sont deux fournisseurs majeurs de VPN. Tandis que l'un est connu pour être la figure de proue du marché, le second l'est pour son engagement militant dans la protection des données personnelles. Reste encore à savoir lequel des deux est le meilleur.

Cybersécurité

Cybersécurité

Essence trop chère : les Français se ruent sur l’électrique d’occasion (et c’est à double tranchant)

Le prix du carburant explose, et soudain l’électrique devient intéressant. Dommage qu’il faille toujours une crise pour s’en souvenir. Cela a le mérite d'avoir inspiré un édito pour la newsletter Watt Else du 2 avril 2026.

Cybersécurité

Cybersécurité

Cyber actualités ZATAZ de la semaine du 30 mars au 4 avril 2026

Cette semaine, la pression s’est accentuée sur les écosystèmes criminels, les plateformes et les États.

Cybersécurité

Cybersécurité

L’identité est le nouveau périmètre : surmonter les points faibles d’Active Directory

Un quart de siècle après son apparition, Windows Active Directory (AD) définit toujours les réseaux sur site. Mais il faut l’admettre : AD est un système d’identité vieillissant. Il a été conçu pour une époque plus simple, où la sécurité ne signifiait qu’une chose : un réseau interne sûr et un monde extérieur dangereux. Ce […]

Cybersécurité

Cybersécurité

Et si abattre un drone coûtait moins cher que de l’envoyer ?

Avec huit millions d’euros en poche et un premier prototype en préparation, la startup française Egide compte s’attaquer à un problème très concret : le coût des interceptions de drones.

Cybersécurité

Cybersécurité

Un pirate menace une femme enceinte par téléphone : certains pirates français sont-ils devenus des enfoirés ?

Valentine, future maman, menacée par des escrocs, révèle comment les données volées servent à terroriser et extorquer.

Cybersécurité

Cybersécurité

Whoop veut tuer Bevel, l’application qui analyse vos données de santé depuis n’importe quel montre ou bracelet connecté

Whoop, connu pour ses bracelets qui analysent les données de santé, poursuit en justice Bevel, qui permet de faire la même chose avec n'importe quel bracelet ou montre. Whoop reproche à Bevel de proposer une interface trop semblable à la sienne et de surveiller les mêmes métriques. Une bataille judiciaire qui pourrait faire de mal à l'application, beaucoup plus petite que le groupe valorisé 10 mil...